lavoro in linea. ricerca in linea. hacker, concetto di sicurezza informatica 2083878 Arte vettoriale a Vecteezy

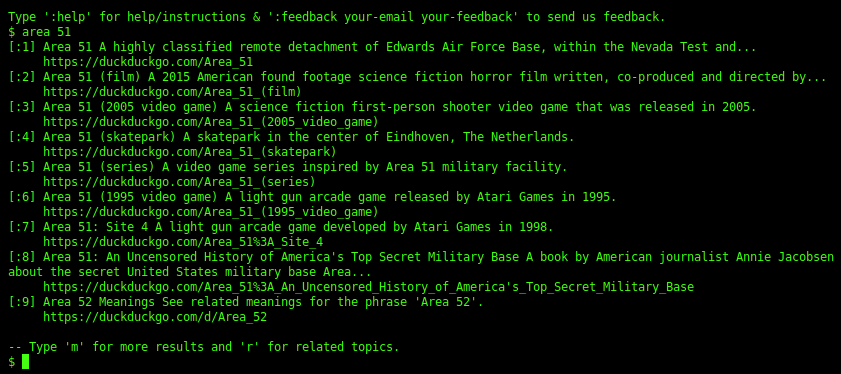

Ora gli hacker cercano le falle nei vostri server e vi minacciano di segnalarle al Garante della privacy - Federprivacy

Il laboratorio di ricerca nucleare più importante degli Stati Uniti è stato attaccato dagli hacker | Wired Italia

Attacco hacker in tutto il mondo, colpita l'Italia: «Ransomware, migliaia di sistemi compromessi» | Corriere.it

Immagini Stock - Hacker Che Usa L'adware Per Dirottare Il Computer Portatile Controlla Il Motore Di Ricerca Per Spiare E Rubare Informazioni. Concetto Di Dirottamento Di Attacco Cyber Di Sicurezza Internet Adware

%20-%20refresh/The_Most_Dangerous_and_Famous_Hackers_Today-Hero-refresh.jpg?width=1200&name=The_Most_Dangerous_and_Famous_Hackers_Today-Hero-refresh.jpg)